在当今复杂的网络环境中,网络设备(如路由器、交换机、防火墙、负载均衡器等)产生的海量日志是进行故障诊断、安全监控和性能优化的重要依据。传统的分散式、基于命令行或厂商专用界面的日志查看方式效率低下,难以进行关联分析和趋势洞察。ELK技术栈(Elasticsearch, Logstash, Kibana)以其强大的数据采集、处理、存储和可视化能力,成为构建网络设备日志集中管理平台的理想选择。以下是一个典型的实施案例。

一、 项目背景与目标

某中型企业拥有数百台来自不同厂商的网络设备,日常运维面临以下痛点:

- 日志分散:设备各自独立存储日志,排查问题需登录多台设备逐一查看。

- 格式不一:不同品牌、型号的设备日志格式差异大,缺乏统一标准。

- 检索困难:历史日志查询速度慢,无法进行关键词快速检索和上下文关联。

- 告警滞后:无法实时监控关键错误或安全事件,往往在故障发生后才发现。

项目目标是构建一个统一的日志管理平台,实现网络设备日志的实时采集、集中存储、快速检索、可视化分析以及主动告警。

二、 技术架构与组件角色

平台采用经典的ELK架构,并针对网络设备特点进行了适配:

- 日志源:所有支持Syslog协议(RFC 3164/5424)的网络设备,包括核心/接入交换机、路由器、下一代防火墙、WAF、VPN网关等。

- 采集与转发:

- 在网络设备上配置将日志以Syslog方式发送至指定的中央服务器。

- 部分不支持直接外发Syslog的旧设备,可通过在设备本地部署轻量级代理(如Filebeat)读取本地日志文件并转发。

- 日志收集与处理(Logstash):

- 输入(Input):配置

syslog插件,监听UDP 514或TCP 514端口,接收来自全网设备的Syslog流。

- 过滤(Filter):这是核心环节。利用

grok、dissect等插件解析五花八门的原始日志信息。例如,解析Cisco ASA防火墙的%ASA-6-302013连接日志,提取出源/目的IP、端口、协议、动作等结构化字段。使用mutate、date插件进行字段类型转换、时间戳标准化和地理信息(GeoIP)丰富。

- 输出(Output):将处理后的结构化JSON数据发送到Elasticsearch集群进行索引存储。

- 存储与搜索(Elasticsearch):

- 建立以日期为后缀的索引(如

network-logs-2024.08.20),便于生命周期管理。

- 利用其倒排索引实现亚秒级的多条件组合查询,例如“查找过去1小时内所有来自特定IP段且包含‘deny’关键字的防火墙日志”。

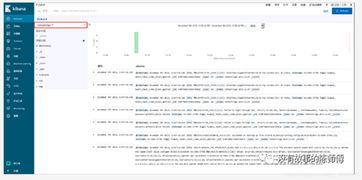

- 可视化与告警(Kibana):

- 仪表盘(Dashboard):创建丰富的可视化图表,如:

- 全网流量/连接数趋势图。

- 安全事件(如攻击尝试、策略拒绝)TOP N源IP地图。

- 各设备设施日志级别(Error, Warning, Informational)分布饼图。

- 接口错误(CRC、丢包)实时排行榜。

- 发现(Discover):提供交互式日志检索界面,支持字段筛选和上下文查看。

- 警报(Alerting):配置规则,例如当某台核心交换机在5分钟内产生超过10条“链路翻动”日志时,自动触发邮件或钉钉/企业微信告警。

三、 关键实施步骤与优化

1. 规划与准备:梳理所有网络设备的型号、日志类型、重要等级。规划ELK服务器资源(CPU、内存、存储),建议Elasticsearch集群至少3节点。

2. 网络设备配置:统一将各设备的Syslog目标指向Logstash服务器地址和端口。注意调整日志级别,避免采集过多无关紧要的Informational日志淹没有效信息。

3. Logstash管道优化:

* 编写针对性强的grok模式来解析主要设备型号的日志。这是一个持续迭代的过程。

- 使用条件判断(

if...else...)将不同设备、不同日志类型的处理逻辑分流到不同的过滤流程中,提高效率。

- 对于高流量环境,考虑使用消息队列(如Redis, Kafka)作为缓冲层,解耦网络设备与Logstash,防止日志洪峰导致数据丢失。

- Elasticsearch索引管理:设置合理的分片数、副本数。通过索引生命周期管理(ILM)策略自动滚动创建新索引、归档或删除旧数据,控制存储成本。

- Kibana仪表盘开发:与网络运维团队紧密合作,设计能直观反映网络健康度、安全态势和故障点的仪表盘,并设置定期快报。

四、 实现价值与收益

实施该平台后,企业获得了显著收益:

- 运维效率飞跃:故障平均定位时间(MTTR)从小时级缩短至分钟级。运维人员无需登录设备,在Kibana中即可完成大部分调查。

- 安全态势可视化:清晰呈现网络攻击来源、类型和频率,为安全策略优化提供数据支撑,实现了从被动防御到主动监控的转变。

- 性能瓶颈洞察:通过长期分析接口流量、错误日志,可提前发现潜在的性能瓶颈和硬件故障风险,进行预防性维护。

- 合规与审计:集中、不可篡改的日志存储满足了等保2.0等合规要求中对日志审计的强制性规定。

五、 挑战与展望

挑战主要在于初期日志解析规则的编写与维护,以及对海量数据存储的成本控制。可进一步集成机器学习功能(如Elastic Stack的ML Jobs),自动检测日志中的异常模式,实现更智能的预测性运维。

利用ELK技术栈构建网络设备日志中心,成功将杂乱无章的日志数据转化为高价值的运维情报,是现代企业网络实现精细化、智能化运营的关键基础设施。